40+ лучших курсов по информационной безопасности: бесплатные и платные обучающие программы

Содержание:

- Введение в инструменты SIEM — Cybrary

- Описание и особенности профессии

- Кто такой специалист по ИБ сейчас

- МИИТ – Московский государственный университет путей сообщения Императора Николая II (СВАО)

- Обучение

- Центр компьютерного обучения «Специалист» при МГТУ им.Н.Э.Баумана

- Дистанционное обучение

- Разведка угроз (Threat intelligence)

- Другие полезные курсы

- GeekBrains

- Компьютерная академия «ШАГ»

- Формируемые компетенции

- Знания

- Умения

- Программа курса

- BitDegree

- Общие вводные курсы

Введение в инструменты SIEM — Cybrary

Cybrary — один из самых популярных обучающих порталов, специализирующихся на кибербезопасности. Вы можете получить доступ к бесплатным курсам и получить сертификат. Это один из них! Акроним SIEM соответствует Безопасность Управление информационными событиями. Это комбинация управления информацией о безопасности и событием безопасности.

Изучение и внедрение системы SIEM в вашей среде имеет большие преимущества: повышение эффективности операций, уменьшение влияния нарушений безопасности и снижение затрат благодаря надлежащему предотвращению и смягчению последствий. Вы можете получить доступ к курсу здесь .

Основы управления уязвимостями — Интернет-библиотека

Согласно порталу, «Управление уязвимостями — это непрерывный процесс, связанный с рисками информационной безопасности, который требует контроля со стороны руководства». Он состоит из подхода, который включает обнаружение, создание отчетов, определение приоритетов и реагирование на обнаруженные уязвимости. Надежная рабочая платформа гарантирует, что каждый процесс и подпроцесс улучшают информационную безопасность в целом и уменьшают степень подверженности этим уязвимостям для нарушения целостности сети. Вы можете получить доступ к курсу здесь .

Основы анализа мобильных вредоносных программ — Cybrary

Это курс, который уже требует немного больше навыков в качестве предварительного условия из-за учебных лабораторий, которые преподаются. Настоятельно рекомендуется иметь навыки программирования на таких языках, как C, Java, Swift и Objective C.

Помимо знания архитектуры Android и Ios мобильных операционных систем, вы научитесь выполнять анализ устройств на наличие вредоносных программ, которые могут стать качественными техническими отчетами. Вы можете получить доступ к курсу здесь .

Windows Forensics и ее инструменты — Кибернетическая библиотека

Этот курс фокусируется на наборе программного обеспечения / инструментов, которые используются для получения или обработки информации в Windows. Вопреки тому, что многие могут предположить, этому не так-то просто научиться. Однако это чрезвычайно сложно. Почему? Windows Forensics содержит несколько еще не задокументированных функций, помимо того, что не позволяет легко получить доступ к физическим уровням нескольких устройств.

Некоторые из тем, охватываемых курсом: системные журналы, предварительная выборка Windows, точки восстановления и соответствующие системные файлы. Вы можете получить доступ к курсу здесь .

Описание и особенности профессии

Специалисты по компьютерной безопасности разрабатывают программы для защиты систем и веб-платформ конкретных организаций. Эти сотрудники предотвращают кражу частных данных и интеллектуальной собственности, блокируют вирусные атаки и взломы хакеров.

Специалисты ищут угрозы, ошибки и уязвимости в коде, примеряя на себя роль белого хакера, т. е. человека, который на законных основаниях взламывает сайт, пытается украсть чужие сведения и виртуальные ценности, вносит изменения в базы данных и т. п. Таким образом он видит пробелы в безопасности, разрабатывает и поддерживает систему защиты.

Также работники, которые отвечают за информационную безопасность, проводят мероприятия и консультации для новых сотрудников, обучают их методикам защиты.

Специалист по информационной безопасности может предотвратить несанкционированный доступ и устранить последствия, настроить сеть, может предвидеть потенциальные баги, обеспечить конфиденциальность сведений, укрепить безопасность веб-систем, разработать нормативно-техническую документацию.

В масштабе целого государства эти IT-специалисты защищают от киберпреступников стратегически важную информацию по обороноспособности страны, формируют секретные базы данных, оберегают тайну ядерного чемоданчика.

Сделан с большой любовью, для каждого, кто хочет заработать первые деньги удалённо.

Подробнее

Чтобы все это осуществить, сотруднику нужно хорошо разбираться в программировании.

Кто такой специалист по ИБ сейчас

Обычно под специалистом по информационной безопасности подразумевают человека, который может внедрить и поддерживать защиту от несанкционированного доступа. Настроить сеть, предусмотреть ошибки и потенциальные баги, развернуть и запустить технологии мониторинга подключений.

Но есть и более узкие специальности уже внутри сферы:

- Пентестеры — так называемые «белые», или «этичные» хакеры. Они не взламывают ресурсы бизнеса незаконно. Вместо этого они работают на компании и ищут уязвимости, которые потом исправляют разработчики. Бывает, такие люди трудятся на окладе, или участвуют в программах Bug Bounty — когда бизнес просит проверить их защиту, обещая за найденные баги премию.

- Специалисты по разработке — такие специалисты участвуют в создании приложений и программ. Проще говоря, изучают архитектуру и готовый код и подсказывают, что здесь может быть ошибка или «форточка» для взлома. Банальный пример — оставить в форме ввода сайта возможность отправить SQL-инъекцию.

- Специалисты по сетям — они ищут возможные потенциальные и известные уязвимости в аппаратных и сетевых комплексах. Проще говоря, знают, как с помощью Windows, Linux или других систем злоумышленник может попасть в ваш компьютер и установить нужное ПО. Могут как найти возможность взлома, так и создать систему, в которую будет сложно попасть.

Есть ещё один вариант деления специалистов:

Те, кто взламывает, и неважно, что именно, сети или программы. Их специализация — поиск ошибок и уязвимостей, этичный хакинг.

Те, кто строит и поддерживает систему защиты

Именно этот вариант сейчас подразумевают работодатели, когда ищут специалистов по ИБ.

Такое деление — условное. Например, в небольшом бизнесе по разработке мобильных приложений специалист по ИБ будет заниматься всем циклом, начиная от разработки и заканчивая внедрением. А в крупной облачной корпорации вы можете работать только с Kubernetes, не трогая больше ничего.

Важно. Специалист по информационной безопасности сейчас — это тот, кто внедряет систему защиты в компанию и поддерживает её от попыток проникнуть извне

МИИТ – Московский государственный университет путей сообщения Императора Николая II (СВАО)

Российский университет транспорта (МИИТ) — один из старейших технических вузов России, основан в 1896 году, готовит специалистов для железнодорожного транспорта и других отраслей народного хозяйства по 60 специальностям.

Из стен вуза выходят дипломированные специалисты в областях транспорта, транспортного строительства, (в т.ч. строительства автомобильных дорог, тоннелей, мостов, аэродромов, гражданских сооружений); взаимодействия различных видов транспорта; транспортной безопасности; логистики; транспортного права; экономики транспорта; таможенного дела; экологии; менеджмента; сервиса и туризма; транспортной медицины; транспортной журналистики и др.

Университет является базовым центром транспортной отрасли в области дополнительного профессионального образования (ДПО). РУТ реализует 480 программ ДПО. Ежегодно на базе головного вуза и его филиалов проходят переподготовку и повышение квалификации до 40 тыс. руководителей, специалистов и рабочих кадров транспорта, транспортного строительства и других областей экономики. В числе 6 российских вузов РУТ имеет лицензию на реализацию программ МБА.

Численность профессорско-преподавательского состава университетского комплекса РУТ — около 2000 чел., в том числе, 331 доктор наук, 1123 кандидата наук, 235 профессоров, 703 доцента.

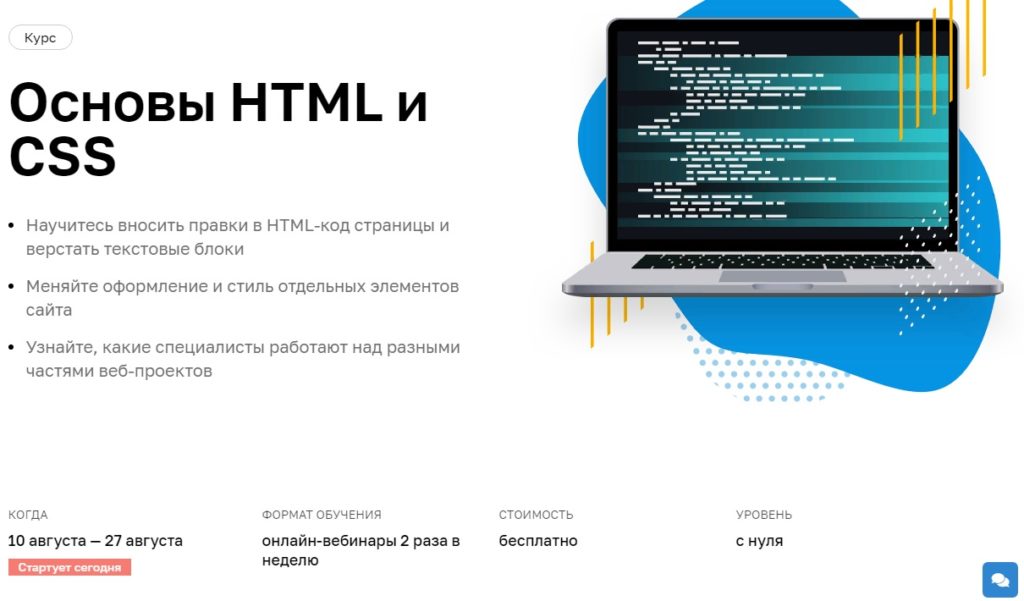

Обучение

Специалист по IT-безопасности должен иметь вузовское образование в области информационных технологий или по направлению “Компьютерная безопасность”.

Самостоятельно освоить эту специальность тяжело, т. к. это затратно по времени и можно пропустить важные детали. Необходимые знания и навыки можно приобрести с помощью курсов по кибербезопасности. Их проходят как в качестве дополнительного обучения, так и в качестве основного, если нет возможности пойти в вуз.

Прохождение курсов позволит изучить актуальную, структурированную и полезную информацию, а также можно будет пообщаться и расспросить опытных специалистов, которые уже работают в сфере IT-безопасности и защиты.

Идеален тот способ обучения, при котором минимальное количество необходимой теории сочетается с максимумом практических занятий. Просто изучить список потенциально возможных угроз недостаточно

Важно применить знания в деле и испытать на себе кибератаку

Такие платформы, как Skillbox, Нетология, GeekBrains и SkillFactory предлагают программы, в которых теория подкрепляется большим объемом практики:

- Профессия специалист по кибербезопасности

- Специалист по кибербезопасности

- Специалист по информационной безопасности

- Основы кибербезопасности

- Факультет информационной безопасности

- Кибербезопасность и цифровая грамотность

- Основы безопасности и анонимности в сети

- Специалист по информационной безопасности

- Профессия Этичный хакер

Познакомиться с полным перечнем курсов по информационной безопасности можно в отдельной статье на блоге iklife.ru.

Новоиспеченным специалистам по кибербезопасности не помешают знания английского языка. Сразу они могут не пригодиться, т. к. достаточно будет понимать лишь интерфейс программы. Но чем сложнее будут рабочие задания, тем более глубокие знания английского понадобятся.

Можно выбрать курс, в программу которого включены занятия по иностранному языку. Так не придется отвлекаться на посторонние темы, а изучение будет направлено на специальную лексику, которая понадобится в работе.

Также английский понадобится для самообразования, ведь многие полезные книги, журналы, статьи и лекции по IT-безопасности не переведены на русский язык.

Центр компьютерного обучения «Специалист» при МГТУ им.Н.Э.Баумана

Курс предназначен для слушателей, которые хотят работать в сфере ИТ со специализацией по информационной безопасности. В этом вводном курсе слушатели знакомятся с основными понятиями кибербезопасности.

Программа курса включает такие темы, как:

- безопасность в Интернете

- разные типы вредоносного ПО и атак

- меры, предпринимаемые организациями для ослабления атак

- возможности для профессионального роста и развития в сфере ИТ

Все понятия в данном курсе излагаются простым доступным языком, специально, чтобы они были понятны слушателям с любым уровнем образования, а включенные в курс интерактивные задания помогают лучше усвоить материал.

Материал курса предоставлен на различных языках, в том числе и на русском!

После успешного окончания обучения слушатель получает международный электронный сертификат от компании Cisco Systems.

Курс «Введение в кибербезопасность, версия 2.1» является первым курсом в линейке курсов Сетевой Академии Cisco по кибербезопасности.

Вы научитесь:

- узнаете об основных правилах поведения в сети для обеспечения безопасности

- познакомитесь с разными типами вредоносного ПО и атак и способах защиты организаций от этих атак

- изучите карьерные возможности в сфере кибербезопасности

Специалисты, обладающие этими знаниями и навыками, в настоящее время крайне востребованы.

Большинство выпускников делают успешную карьеру и пользуются уважением работодателей.

Дистанционное обучение

Полностью дистанционно переподготовку по информационной безопасности предлагает меньшее число образовательных организаций. Хорошо зарекомендовали себя у слушателей и получили необходимые согласования курсы следующих учреждений ДПО:

- Учебный центр «Инфобезопасность». Располагает двумя программами – одна согласована с ФСБ, ФСТЭК и УМО ИБ, вторая – с ФСТЭК. Обучение проводится на базе Брянского государственного технического университета. Стоимость обучения – 58 000 рублей без учета скидок. Учеба одновременно на двух курсах обойдется в 70 000 рублей.

- ЧУ ДПО «Центр информационных технологий и безопасности информационных систем». Предлагает 3 дистанционные программы переподготовки по информационной безопасности объемом свыше 500 часов и один курс, рассчитанный на 470 часов. Стоимость обучения – от 55 до 75 тысяч рублей.

- Учебный центр «ИнфоТеКС». Кроме очных курсов, имеет один дистанционный объемом в 504 академических часа. После каждого раздела проводится промежуточное тестирование, а в конце – итоговое. Предусмотрено участие в вебинарах. Стоимость – 90 000 рублей.

Дистанционная переподготовка по защите информации по стоимости ненамного отличается от очной, однако пользуется спросом у слушателей, которые не имеют возможности лично присутствовать на лекциях. После окончания таких курсов выдается точно такой же диплом, как и после обычных.

Освоив программу переподготовки по информационной безопасности, можно претендовать на достаточно высокий уровень заработной платы. По данным сайта Trud.com, ее средний размер составляет 50–60 тысяч рублей, а верхняя планка – 150 тысяч рублей.

Разведка угроз (Threat intelligence)

Отслеживание угроз – один из важных процессов обеспечения эффективной защиты бизнеса. Потребность в разведывательных данных возникла не сразу, но при современных технологиях и возросшем количестве кибератак возникает острая необходимость предугадывать действия злоумышленников и распознавать их по самым ранним признакам. Threat Intelligence – одна из таких техник, позволяющая узнавать об угрозах до того, как они реализовались и повлекли ущерб. Как показывает практика, обычно организации начинают интересоваться работой с данными киберразведки с момента построения собственного центра реагирования на инциденты (security operations center, SOC).

Threat Intelligence – инструмент, который активно обсуждается, как минимум, последние лет 5. Однако в России активно его применяет не так уж много компаний. В то же время, предложений на рынке уже сформировалось немало. Кибер-разведку в той или иной форме сейчас предлагают традиционные ИБ-вендоры и узкоспециализированные компании, отдельные вендоры разрабатывают специальные инструменты для анализа разведданных и поиска следов киберпреступника в инфраструктуре.

Процесс TI очень похож на классическую разведку, в которой команда получает задание, собирает разведданные, выводит их на командира, который анализирует риски, связанные с текущей ситуацией, принимает решение и действует. Исходя из контекста конкретной организации, необходимо собрать данные, проанализировать, обработать, обогатить их. В результате, они преобразуются в знания, которые передаются директору по информационной безопасности (CISO) или лицу, принимающему решение, после чего он анализирует соответствующие риски и принимает это решение. Поэтому качество данных TI напрямую влияет на скорость и качество принятия решений.

Данные принято подразделять на три уровня:

Операционный или технический уровень. К нему относятся индикаторы компрометации, т.е. признаки, по которым можно распознать потенциальную угрозу (например, хэши вредоносных файлов, IP-адреса, домены, связанные с преступной активностью, и т.д.) и осуществить технические меры по ее блокировке.

Тактический уровень. На этом уровне проводится анализ поведения нарушителей, опираясь на информацию о технике, тактике и процедурах злоумышленника (TTP), и вырабатывается понимание, кто, что и зачем может осуществить против организации. В результате у нее появляется возможность предвидеть атаки и прогнозировать свою дальнейшую деятельность.

Стратегический уровень. Сюда можно отнести аналитические данные о тенденциях угроз в мире с целью выработки дальнейшей стратегии развития системы информационной безопасности организации. Опираясь на информацию из предыдущих уровней, осуществляется представление актуальных угроз и необходимых мер перед топ-менеджментом организации, планирование задач и потребностей (в новых людях, процессах, инструментах).

Другие полезные курсы

Чем больше человек становится зависим от интернета, тем быстрее увеличивается количество угроз из сети и мошенников, которые крадут различные сведения и личные данные. В связи с этим растет и потребность в тех, кто будет заниматься информационной безопасностью.

Поэтому предлагаю еще несколько обучающих программ для полноты выбора.

Основы информационной безопасности – Каменный город

Программа повышения квалификации Основы информационной безопасности рассчитана на 72 часа. Каждому студенту предоставляется личный куратор.

После окончания обучения выпускники получают удостоверение о повышении квалификации.

Во время учебного процесса рассказывают:

- об особенностях законодательства РФ в сфере безопасности информационных систем;

- как применять меры по обеспечению недопуска к личным данным и сведениям об организации;

- как создавать условия для обеспечения информационной неприступности.

Стоимость – 4 500 руб.

Безопасность информационных технологий – Информзащита

Безопасность информационных технологий – учебный план по разработке систем обеспечения недоступности использования, искажения и уничтожения информационных материалов.

В программе рассматриваются:

- проблемы, уязвимости и технологии предотвращения доступа к информации;

- разработка документов для поддержания безопасной информационной среды;

- эффективные методы, применяемые для борьбы с угрозами для различного рода сведений;

- атаки в IP-сетях;

- обследования и анализ рисков автоматизированных систем;

- программные средства для поддержания защиты личных данных и других сведений.

На выбор предлагается 2 формы обучения: очная и в виде онлайн-трансляций. Длительность курса составляет 40 академических часов, стоимость – 39 600 руб.

Введение в кибербезопасность – Udacity

Введение в кибербезопасность – на курсе рассматриваются базовые навыки оценки, обслуживания и мониторинга надежности и неприступности компьютерных систем. Программа предназначена для тех, кто знает английский, так как все материалы именно на этом языке.

Ученики после выпуска будут знать:

- как оценивать, поддерживать и контролировать неприступность компьютерных систем;

- как оценивать угрозы, реагировать на инциденты, внедрять средства для снижения рисков и достижения целей соответствия требованиям безопасности;

- основы защиты, включая основные принципы, важнейшие меры и передовые методы кибербезопасности;

- меры по устранению распространенных уязвимостей приложений;

- фундаментальные методы шифрования для защиты данных при хранении и передаче;

- как выявлять угрозы и пробелы в безопасности, устранять проблемы и реагировать на неизбежные атаки;

- взаимосвязь между угрозами, участниками угроз, уязвимостями и эксплойтами;

- об интерфейсе командной строки и системах Linux.

У каждого участника будет индивидуальный план обучения и график. В среднем студентам для освоения курса требуется от 4 до 6 месяцев. Стоимость – 399 $.

GeekBrains

На страницах образовательного портала Geekbrains представлен широкий спектр предложений – от ознакомительных разовых занятий до универсальных комплексов с гарантированным трудоустройством на позицию middle-специалиста.

Студентов факультета информационной безопасности ждут 145 часов теории и 330 часов практики. Программа поделена на четверти. В первой пользователи приобретают ключевые навыки для последующего обучения – рассматривают принципы работы с командной строкой Linux и основы программирования на Python, осваиваются URL, HTTP, HTML, javascript, Same Origin Policy и др. Во второй слушатели изучают аспекты «обороны» веб-приложений на продвинутом уровне, в третьем – методы защиты бинарных разработок. Заключительная четверть посвящена сетевой безопасности и криптографии. Часть контента можно сформировать самостоятельно, дополняя пакет новыми модулями.

Приобрести профессию специалиста изучаемой сферы можно на полугодовом онлайн-курсе. В числе раскрываемых тем значатся Linux и Python. Учащиеся разберут уязвимости и меры защиты технологий, основы безопасности серверной и клиентской частей веб-приложений. Во время проведения вебинаров ученики общаются с экспертами в онлайн-режиме, а записи мероприятий будут доступны и после завершения учебы. Пройденный материал сможете закрепить на стажировке по этичному хакингу.

Компьютерная академия «ШАГ»

Сайт: https://msk.itstep.org/Телефон: +7 495-151-19-01Стоимость: 6 800 р. в месяц — дистанционный формат

Учебная программа “Сетевые технологии” создана для тех, кто хочет стать профессионалом в кибербезопасности и рассчитана на тех, кто только начинает путь инженера сетевых технологий и также на тех, кто хочет заполнить пробелы в IT-образовании.

Программа обучения

В основе программы лежат реальные требования IT-рынка. Методисты и преподаватели постоянно работают над ее улучшением и обновлением, чтобы выпускники Академии ШАГ могли достойно показать себя перед работодателем.

- Основы теории алгоритмов и структур данных

- Процедурное программирование с использованием языка С

- Системное программирование (потоки, процессы, примитивы синхронизации, межпроцессное взаимодействие)

- Сетевое программирование (сокеты, синхронные и асинхронные механизмы обмена данными, протоколы)

- Аппаратное обеспечение рабочих станций и ноутбуков

- Коммутация в локальных сетях, протоколы, туннелирование, виртуальные сети

- Проектирование, монтаж и диагностика структурированных кабельных систем

- Маршрутизация в IP-сетях

- Прикладные протоколы и службы стека TCP/IP

- Администрирование Windows 8.1/10. Установка, обновление, миграция, управление доступом ресурсам. Конфигурирование безопасности

- Администрирование Windows Server 2012/2016. Сетевые сервисы, виртуализация, службы терминалов, групповые политики. Active Directory

- Администрирование Microsoft SQL Server 2014. Создание баз данных, SQL, резервное копирование и восстановление, модель безопасности, репликация

- Системное администрирование Linux. Установка, файловые системы, устройства, управление пользователями, управление правами доступа, скриптинг

- Сетевое администрирование Linux. Почтовые, файловые и web-серверы. Балансировка и мониторинг

- Безопасность компьютерных сетей и систем. Криптография, аутентификация, авторизация, исследование систем, ids/ips, пакетные фильтры

- IT Essentials. Аппаратное и программное обеспечение PC – авторизованный курс Cisco Networking Academy

- Облачные технологии: VMWare, Amazon Web Services, Google Cloud Services, Microsoft Azure

- DevOps: основной инструментарий

- Python для сетевого администрирования

- CCNA R&S. Routing and Switching. Essentials

- CCNA R&S. Routing and Switching. Scaling Networks

- CCNA R&S. Routing and Switching. Connecting Networks

- CCNA Security

По окончании курса вы сможете:

- Спроектировать, смонтировать и сертифицировать структурированную кабельную систему.

- Cпроектировать и построить локальную сеть любой сложности с применением современного активного оборудования.

- Организовать корпоративную маршрутизируемую сеть с применением глобальных технологий на базе протокола IP

- Подключить корпоративную сеть к Интернет, обеспечив при этом необходимый уровень безопасности.

- Разрабатывать, внедрять комплексные политики безопасности в сети.

- Осуществлять развертывание и поддержку необходимых сетевых служб, обеспечивать безопасный и эффективный доступ к сетевым ресурсам.

- Администрировать современные серверные операционные системы и активное сетевое оборудование.

- Управлять функционированием больших сетей высокой сложности.

- Диагностировать и устранять разнообразные сетевые неполадки и неисправности.

Формируемые компетенции

|

При освоении онлайн-курса планируется формирование компетенций в области информационной безопасности и защиты информации, необходимых для успешной жизнедеятельности в условиях информационного общества. Курс позволит:

|

Знания

В результате освоения курса «Основы обеспечения информационной безопасности» слушатель курса должен

знать:

- базовый понятийный аппарат в области информационной безопасности;

- принципы и общие методы обеспечения информационной безопасности;

- виды угроз информационной безопасности;

- физическую природу возникновения технических каналов утечки информации;

- методы и средства защиты информации;

- структуру и задачи федеральных органов, ответственных за обеспечение и организацию работ в области технической защиты информации.

Умения

В результате освоения курса «Основы обеспечения информационной безопасности» слушатель курса должен уметь:

- выявлять угрозы информационной безопасности, обосновывать организационно-технические мероприятия по защите информации;

- анализировать возможности съема информации за счет побочных электромагнитных излучений и наводок, а также за счет использования закладных устройств;

- формировать общие требования по технической защите информации;

- проводить классификацию технических каналов утечки информации;

- использовать знания основ информационной безопасности в повседневной деятельности

Программа курса

Неделя 1

Основные понятия:

Понятие «безопасность».

Понятия «хакер», «атакующий», «злоумышленник».

Понятия «безопасное программирование», «sеcure coding» и «defensive programming».

Важность безопасного программирования.

Основные принципы разработки безопасного программного обеспечения (ПО).

Неделя 2. Разбор стандарта о разработке безопасного программного обеспечения:

Ключевые моменты.

Разбор предлагаемых мер по защите.

Документы, которые должны быть в наличии: список и содержание.

Соответствие другим нормативным актам и стандартам.

Аспекты, которые не покрывает стандарт.

Аналоги в мире.

Неделя 3

Способы снижения рисков информационной безопасности:

Защита инфраструктуры среды разработки ПО.

Разработка безопасного ПО на всех этапах жизненного цикла.

Организация тестирования ПО.

Управление изменениями требований.

Обеспечения конфиденциальности информации, получаемой в ходе разработки и анализа кода, тестирования ПО.

Дизайн и архитектура ПО.

Передача исходного кода ПО третьей стороне .

Неделя 4. Классификация и виды уязвимостей:

Классификаторы уязвимостей.

Система подсчета рисков уязвимости.

Виды уязвимостей.

Неделя 5. Механизмы для защиты от ошибок в ПО:

Встроенные в компилятор и фреймворк.

Встроенные в операционную систему.

Распространенные ошибки.

Неделя 6. Проектирование безопасных пользовательских интерфейсов:

Основные принципы.

Распространенные ошибки.

Неделя 7. Тестирование кода:

Статический анализ и экспертиза кода.

Функциональное тестирование программы.

Тестирование на проникновение.

Динамический анализ кода.

Фаззинг-тестирование.

Неделя 8. Сертификация ПО:

Обоснование необходимости.

Законодательство в мире.

Процедура сертификации ПО в Российской Федерации.

Неделя 9. Что делать, если уже есть приложение:

План реагирования на инциденты информационной безопасности.

Средства защиты приложений.

Моделирование угроз.

Проверка на защищенность.

Неделя 10. Информационная безопасность компании:

Системы электронного документооборота: защита информации и информационная безопасность.

Фильтрация спама как элемент политики информационной безопасности.

Неделя 11. Кибервойны:

Немного из истории.

Принципы ведения Кибервойн.

Основные этапы.

Неделя 12. Финальный тест.

BitDegree

В современном мире, наполненном высокими технологиями, жизнь все более тесно переплетается с цифровыми реалиями. Тем не менее нельзя не признать, что это несёт множество преимуществ. Но правда состоит в том, что всегда есть вторая сторона монеты, которая будет разительно отличаться от другой. Вы должны осознавать это.

Это же происходит с технологиями, они очень полезны и сейчас вряд ли можно представить без них свою жизнь. Однако они также порождают множество проблем, вроде хакеров — людей, которые взламывают компьютеры, системы, крадут данные и множество других вещей.

Чтобы избежать всего этого, нужна помощь тех людей, для которых не чуждо слово кибербезопасность — обучение подобных специалистов стало главной задачей данного курса. Итак, если вас когда-либо интересовал этичный хакинг и кибербезопасность, то вы просто обязаны записаться на этот курс.

Что вы изучите:

- Узнаете всё про кибербезопасность, этичный хакинг, пентестинг, OSINT, стеганографию и Kali Linux

- Научитесь использовать программы Bug Bounty, тестировать веб-приложения на проникновение, взлому сайтов и паролей

- Научитесь использовать даркнет, быть анонимным в сети и совершать звонки, покупки

- Научитесь проводить анализ форензика, использовать Google дорки, Metasploit Extreme на Kali Linux, команды Linux

- Научитесь проводить анализ вредоносных ПО, кейлоггеров, фишинговых приложений и многое другое

Общие вводные курсы

Криптография (часть первая) — Coursera

Станьте частью мини-сериала из двух блюд. Это один из самых популярных и долгоживущих порталов с момента его запуска в Интернете. Это один из важнейших навыков реализации защиты информации в компьютерных системах. Вы узнаете об аутентифицированном шифровании, базовом обмене ключами, шифровании с открытым ключом и многом другом. Он имеет почасовую оплату от 12 до 13 часов, включая итоговый экзамен.

Если вы хотите получить официальный сертификат, он будет стоить 79 долларов США. Он поддерживается престижным Стэнфордский университет , Вы можете получить доступ к курсу здесь .

Основы кибербезопасности: практический подход — edX

По данным самого портала, это курс среднего уровня. Тем не менее, участвовать могут все, кто обладает только необходимыми навыками использования компьютера и работы в Интернете. Он предлагает полный обзор кибербезопасности, обратного инжиниринга, уязвимостей и других проблем. Он длится 6 недель и предлагает посвятить 5-7 часов занятий в неделю, чтобы успешно завершить его.

Однако сертификация будет стоить дополнительно 50 долларов США. Итак, если вы хотите начать свой путь с обучения кибербезопасности, с этого курса вы можете начать. Это поддерживается Университет Карлоса III в Мадриде , Вы можете получить доступ к курсу здесь .

Управление персональными данными в эпоху цифровых технологий — edX

Это поможет вам понять управление данными, критерии, которые следует учитывать при разработке публичных политик при разработке законов о защите данных и конфиденциальности. Этот курс больше ориентирован на юридические последствия персональных данных, их манипулирования и отклонения, которые могут иметь эти действия. Однако все еще очень полезно расширять знания и применять их в своей среде. Это длится 4 недели и предлагает посвятить 6-8 часов занятий в неделю, чтобы закончить его.

В этом случае сертификация будет стоить 50 долларов США, если вы хотите официально оформить это обучение. Это поддерживается Папский университет Хавериана де Колумбия , Вы можете получить доступ к курсу здесь .

Мобильная безопасность — ESET Academy

Вы узнаете о различных угрозах, которым может подвергаться ваше мобильное устройство. Кроме того, вы будете знать о профилактических мерах, которые вы должны предпринять, чтобы предотвратить их и защитить ежедневное использование мобильных телефонов. Курс не имеет стоимости. Вы можете получить доступ к курсу здесь .

Как построить безопасную домашнюю сеть — ESET Academy

Вы узнаете о том, что вам нужно для обеспечения безопасности домашней сети. Вы узнаете о деталях каждого из его этапов, основных типах подключения к Интернету, настройке параметров конфигурации для маршрутизатора. С другой стороны, как настроить компьютеры и беспроводную сеть в целом.

Конечно, вы получите уроки о том, как оптимизировать сеть в целях безопасности при подключении к ней. Обе стороны маршрутизатора, такие как компьютеры и другие устройства, которые хотели бы подключиться. Вы можете получить доступ к курсу здесь .